Filtrar

12 Questões de concurso encontradas

Página 1 de 3

Questões por página:

Questões por página:

Concurso:

BNDES

Disciplina:

Algoritmos e Estrutura de Dados

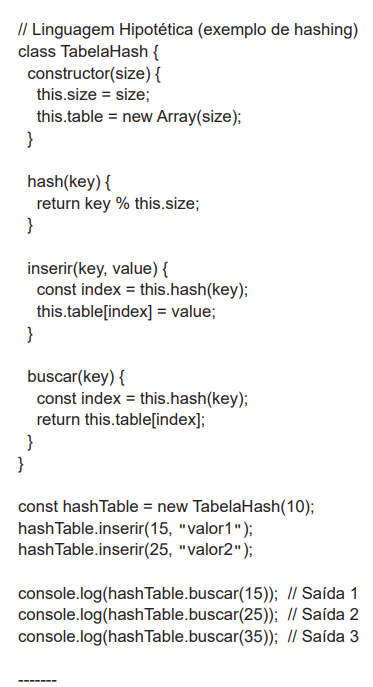

Considere o seguinte código em uma linguagem de programação hipotética que possui função de hashing.

Considerando-se esse código, sobre o hashing, verifica-se que a(o)

Concurso:

Prefeitura de Alhandra - PB

Disciplina:

Algoritmos e Estrutura de Dados

Sobre funções hash, analise os itens a seguir:

I. O SHA1 é uma função de hash que gera como resultado um resumo de 128 bytes.

II. O SHA2 é composto por uma família de algoritmos que incluem versões como SHA-224, SHA-256, SHA-384 e SHA-512.

III. SHA-3 é um subconjunto da família primitiva criptográfica Keccak.

Está(ão) CORRETO(S):

Concurso:

Prefeitura de Santa Fé de Minas - MG

Disciplina:

Algoritmos e Estrutura de Dados

Considere que em uma tabela de dispersão (ou tabela hash) de módulo 9, inicialmente vazia, que usa endereçamento aberto, técnica de tentativa linear para resolver colisões e função de dispersão h(k) = k mod m, onde k é a chave a ser inserida, foram inseridas as seguintes chaves: 3,14,15,81,65,19,35,40 e 50 (nesta ordem). O número de colisões para a inserção desses dados é:

Concurso:

TJ-GO

Disciplina:

Algoritmos e Estrutura de Dados

Considere as seguintes afirmativas comparativas entre métodos de busca baseados em árvores B e funções de hashing:

I. A inserção de chaves não ordenadas é geralmente mais rápida em métodos de hashing.

II. O número médio de acessos para localização de registros tende a ser menor para métodos baseados em hashing.

III. Métodos de hashing não disponibilizam acesso sequencial às chaves em ordem crescente ou decrescente.

É correto concluir que:

I. A inserção de chaves não ordenadas é geralmente mais rápida em métodos de hashing.

II. O número médio de acessos para localização de registros tende a ser menor para métodos baseados em hashing.

III. Métodos de hashing não disponibilizam acesso sequencial às chaves em ordem crescente ou decrescente.

É correto concluir que:

Concurso:

AL-MT

Disciplina:

Algoritmos e Estrutura de Dados

No Hash extensível, considerando d como sendo a profundidade global do diretório, o tamanho do bucket será: