Questões de Concurso

Filtrar

933 Questões de concurso encontradas

Página 127 de 187

Questões por página:

Questões por página:

Concurso:

Câmara dos Deputados

Disciplina:

Noções de Informática

mostrar texto associado

O Cavalo de Troia, ou Trojan Horse, é um tipo de programa de computador, geralmente enviado por email, que, quando executado, permite que o remetente tenha acesso ao computador infectado, sempre que este estiver conectado à rede.

Concurso:

Câmara dos Deputados

Disciplina:

Noções de Informática

mostrar texto associado

Firewall é um dispositivo que consiste em software e(ou) hardware, utilizado para filtrar as informações que transitam entre as redes de computadores e a Internet.

Concurso:

DEPEN

Disciplina:

Noções de Informática

Das sentenças abaixo, relativas à segurança de computadores e sistemas,

I. Um dos principais objetivos da criptografia é impedir a invasão de redes.

II. O certificado digital é um arquivo eletrônico que contém dados de uma pessoa ou instituição, utilizados para comprovar sua identidade.

III. Um antivírus é capaz de impedir que um hacker tente explorar alguma vulnerabilidade existente em um computador.

IV. Vírus, keyloggers, worms e cavalos de tróia são alguns dos exemplos de Malware.

Estão corretas:

I. Um dos principais objetivos da criptografia é impedir a invasão de redes.

II. O certificado digital é um arquivo eletrônico que contém dados de uma pessoa ou instituição, utilizados para comprovar sua identidade.

III. Um antivírus é capaz de impedir que um hacker tente explorar alguma vulnerabilidade existente em um computador.

IV. Vírus, keyloggers, worms e cavalos de tróia são alguns dos exemplos de Malware.

Estão corretas:

Concurso:

MPOG

Disciplina:

Noções de Informática

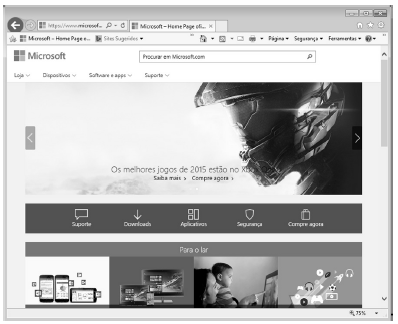

A respeito da figura acima apresentada, do Internet Explorer 11 e de segurança da informação, julgue o item a seguir.

Trackwares são programas que rastreiam a atividade do sistema, reúnem informações do sistema ou rastreiam os hábitos do usuário, retransmitindo essas informações a organizações de terceiros.

Concurso:

DEPEN

Disciplina:

Noções de Informática

mostrar texto associado

Os procedimentos de segurança das redes sem fio são muito maleáveis, dado o uso desse tipo de rede evitar, por si só, a ocorrência de contaminações por vírus.