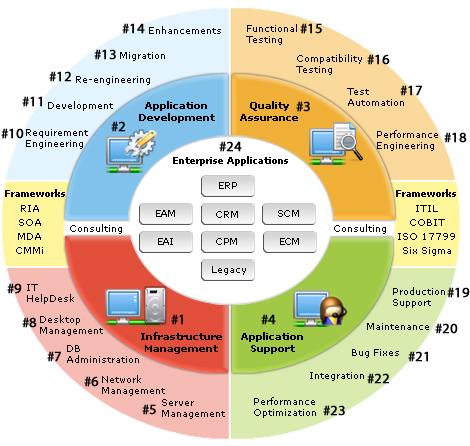

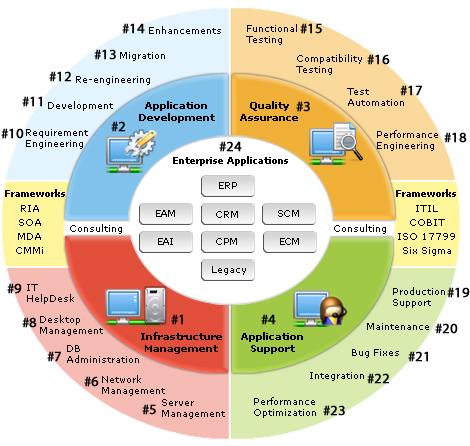

A figura III acima, obtida de www.csscorp.com, apresenta uma proposta de organização de uma empresa de prestação de serviços de TI. Na figura, estão dispostos vários frameworks e áreas funcionais. Setores do diagrama usados para a análise estão representados por numerais de #1 a #23.

Julgue os itens que se seguem, considerando que, na proposta organizacional descrita na figura III, a empresa tenha implantado um programa de gestão de segurança da informação embasado na ABNT NBR ISO/IEC 17799 (ISO 17799).

A seleção de controles de segurança da informação a implantar deverá ser fundamentada principalmente na identificação das ameaças aos ativos organizacionais. Para cada ameaça mapeada, deverão ser identificados os controles de segurança aplicáveis.