Questões de Concurso

Filtrar

1.370 Questões de concurso encontradas

Página 33 de 274

Questões por página:

Questões por página:

Disciplina:

Noções de Informática

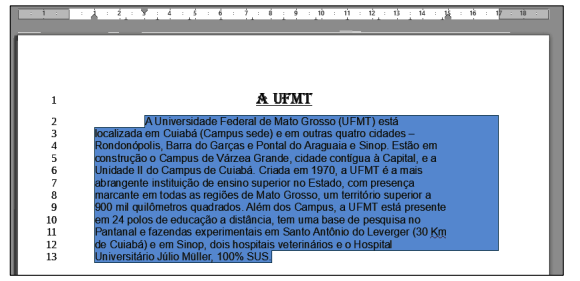

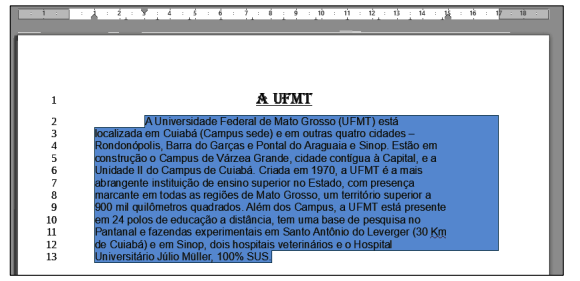

A figura abaixo apresenta um texto do LibreOffice Writer com as linhas numeradas de 1 a 13 e com um parágrafo selecionado (linhas 2 a 13).

Sobre o texto, analise as afirmativas.

I- No parágrafo selecionado, foi aplicado alinhamento centralizado. II- O recuo da primeira linha do parágrafo selecionado está ajustado para 2 cm. III- A margem esquerda do documento é de 1 cm. IV- O recuo depois do texto do parágrafo selecionado é de 2 cm.

Estão corretas as afirmativas

Sobre o texto, analise as afirmativas.

I- No parágrafo selecionado, foi aplicado alinhamento centralizado. II- O recuo da primeira linha do parágrafo selecionado está ajustado para 2 cm. III- A margem esquerda do documento é de 1 cm. IV- O recuo depois do texto do parágrafo selecionado é de 2 cm.

Estão corretas as afirmativas

Disciplina:

Noções de Informática

Sobre as configurações de sistema do Windows 10, marque V para as afirmativas verdadeiras e F para as falsas.

( ) O Windows 10 permite ativar o Sensor de Armazenamento, que pode liberar espaço automaticamente livrando-se de arquivos que não mais são utilizados, tais como arquivos temporários e conteúdos da lixeira. ( ) Nas configurações de energia e suspensão, somente é possível ajustar o desligamento da tela para, no mínimo, após 15 minutos ou, no máximo, após 12 horas que o dispositivo não estiver em uso. ( ) Por questões de segurança, no Windows 10, não mais é permitido habilitar a área de trabalho remota, que permitia se conectar e controlar o computador a partir de um dispositivo remoto, o que era possível nas versões anteriores do Windows. ( ) O Windows 10 permite ativar o histórico da área de transferência, de forma que vários itens que foram copiados ou recortados possam ser nela armazenados para serem utilizados posteriormente.

Assinale a sequência correta.

( ) O Windows 10 permite ativar o Sensor de Armazenamento, que pode liberar espaço automaticamente livrando-se de arquivos que não mais são utilizados, tais como arquivos temporários e conteúdos da lixeira. ( ) Nas configurações de energia e suspensão, somente é possível ajustar o desligamento da tela para, no mínimo, após 15 minutos ou, no máximo, após 12 horas que o dispositivo não estiver em uso. ( ) Por questões de segurança, no Windows 10, não mais é permitido habilitar a área de trabalho remota, que permitia se conectar e controlar o computador a partir de um dispositivo remoto, o que era possível nas versões anteriores do Windows. ( ) O Windows 10 permite ativar o histórico da área de transferência, de forma que vários itens que foram copiados ou recortados possam ser nela armazenados para serem utilizados posteriormente.

Assinale a sequência correta.

Disciplina:

Noções de Informática

A coluna da esquerda apresenta tipos de códigos maliciosos (malware) e a da direita, a caracterização de cada um. Sobre o tema, numere a coluna da direita de acordo com a da esquerda.

1- Rootkit 2- Worm 3- Trojan 4- Backdoor 5- Vírus

( ) Programa que, além de executar as funções para as quais foi aparentemente projetado, também executa outras funções, normalmente maliciosas, e sem o conhecimento do usuário. ( ) Programa que permite o retorno de um invasor a um computador comprometido, por meio da inclusão de serviços criados ou modificados para esse fim. ( ) Conjunto de programas e técnicas que permite esconder e assegurar a presença de um invasor ou de outro código malicioso em um computador comprometido. ( ) Programa ou parte de um programa de computador, normalmente malicioso, que se propaga inserindo cópias de si mesmo e se tornando parte de outros programas e arquivos. ( ) Programa capaz de se propagar automaticamente pelas redes, enviando cópias de si mesmo de computador para computador. Não se propaga por meio da inclusão de cópias de si mesmo em outros programas ou arquivos, mas pela execução direta de suas cópias ou por meio da exploração automática de vulnerabilidades existentes em programas instalados em computadores.

Assinale a sequência correta.

1- Rootkit 2- Worm 3- Trojan 4- Backdoor 5- Vírus

( ) Programa que, além de executar as funções para as quais foi aparentemente projetado, também executa outras funções, normalmente maliciosas, e sem o conhecimento do usuário. ( ) Programa que permite o retorno de um invasor a um computador comprometido, por meio da inclusão de serviços criados ou modificados para esse fim. ( ) Conjunto de programas e técnicas que permite esconder e assegurar a presença de um invasor ou de outro código malicioso em um computador comprometido. ( ) Programa ou parte de um programa de computador, normalmente malicioso, que se propaga inserindo cópias de si mesmo e se tornando parte de outros programas e arquivos. ( ) Programa capaz de se propagar automaticamente pelas redes, enviando cópias de si mesmo de computador para computador. Não se propaga por meio da inclusão de cópias de si mesmo em outros programas ou arquivos, mas pela execução direta de suas cópias ou por meio da exploração automática de vulnerabilidades existentes em programas instalados em computadores.

Assinale a sequência correta.

Disciplina:

Português

mostrar texto associado

A respeito de elementos coesivos presentes no texto, assinale a afirmativa INCORRETA.

Disciplina:

Português

mostrar texto associado

Sobre sinais de pontuação presentes no texto, assinale a afirmativa correta.