Questões de Concurso

Filtrar

1.370 Questões de concurso encontradas

Página 100 de 274

Questões por página:

Questões por página:

Tendo em vista o disposto na redação atualizada da Lei Municipal nº 1.752/1990, que estabelece o Regime Jurídico Único dos Servidores Públicos do Município de Rondonópolis/MT, acerca da posse e exercício do servidor, analise as afirmativas.

I. O servidor poderá tomar posse por meio de procurador constituído que apresente no prazo legal o instrumento de mandato com poderes específicos.

II. No ato da posse, o servidor apresentará obrigatoriamente declaração de bens e valores integrantes do seu patrimônio, o qual deverá ser atualizado anualmente, bem como apresentará declaração quanto ao exercício ou não de outro cargo, emprego ou função pública.

III. Ao servidor ocupante de cargo de provimento efetivo no município de Rondonópolis, é facultado residir em outro município, conforme previsão legal de adoção do regime de teletrabalho.

IV. O exercício do cargo em comissão exigirá de seu ocupante integral dedicação ao serviço, podendo ser convocado sempre que houver interesse da Administração.

Estão corretas as afirmativas

I. O servidor poderá tomar posse por meio de procurador constituído que apresente no prazo legal o instrumento de mandato com poderes específicos.

II. No ato da posse, o servidor apresentará obrigatoriamente declaração de bens e valores integrantes do seu patrimônio, o qual deverá ser atualizado anualmente, bem como apresentará declaração quanto ao exercício ou não de outro cargo, emprego ou função pública.

III. Ao servidor ocupante de cargo de provimento efetivo no município de Rondonópolis, é facultado residir em outro município, conforme previsão legal de adoção do regime de teletrabalho.

IV. O exercício do cargo em comissão exigirá de seu ocupante integral dedicação ao serviço, podendo ser convocado sempre que houver interesse da Administração.

Estão corretas as afirmativas

Disciplina:

Noções de Informática

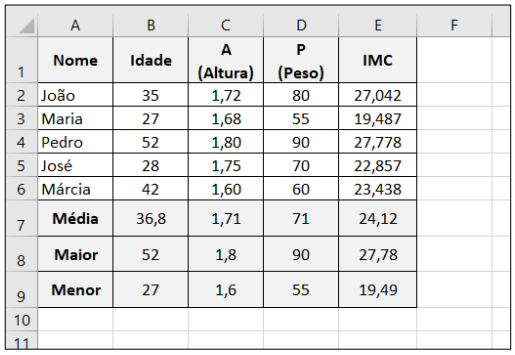

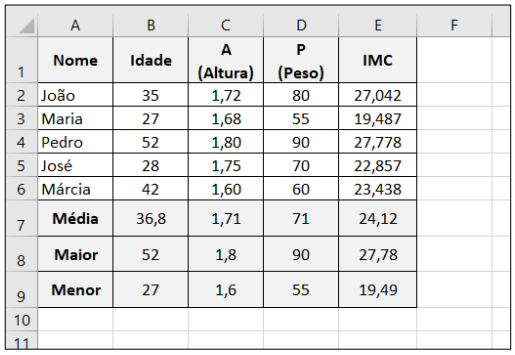

A figura abaixo apresenta uma planilha do Microsoft Excel 2016, com algumas células preenchidas.

Sobre a figura e sabendo-se que o IMC (índice de massa corpórea) de uma pessoa é calculado pela fórmula: IMC = P/A2, marque V para as afirmativas verdadeiras e F para as falsas.

( ) O valor exibido na célula E4 pode ser produzido pela fórmula =D4/(C4*C4) ou então pela fórmula =D4/C4^2

( ) O valor apresentado na célula B8 pode ser obtido pela fórmula =MAIOR(B2:B6;5)

( ) O conteúdo da célula C9 pode ser a fórmula =MENOR(C2:C6;5)

( ) O valor exibido na célula C7 pode ser produzido pela fórmula =MÉDIA(C2:C6) ou então pela fórmula =SOMA(C2:C6)/5

Assinale a sequência correta.

Sobre a figura e sabendo-se que o IMC (índice de massa corpórea) de uma pessoa é calculado pela fórmula: IMC = P/A2, marque V para as afirmativas verdadeiras e F para as falsas.

( ) O valor exibido na célula E4 pode ser produzido pela fórmula =D4/(C4*C4) ou então pela fórmula =D4/C4^2

( ) O valor apresentado na célula B8 pode ser obtido pela fórmula =MAIOR(B2:B6;5)

( ) O conteúdo da célula C9 pode ser a fórmula =MENOR(C2:C6;5)

( ) O valor exibido na célula C7 pode ser produzido pela fórmula =MÉDIA(C2:C6) ou então pela fórmula =SOMA(C2:C6)/5

Assinale a sequência correta.

Disciplina:

Noções de Informática

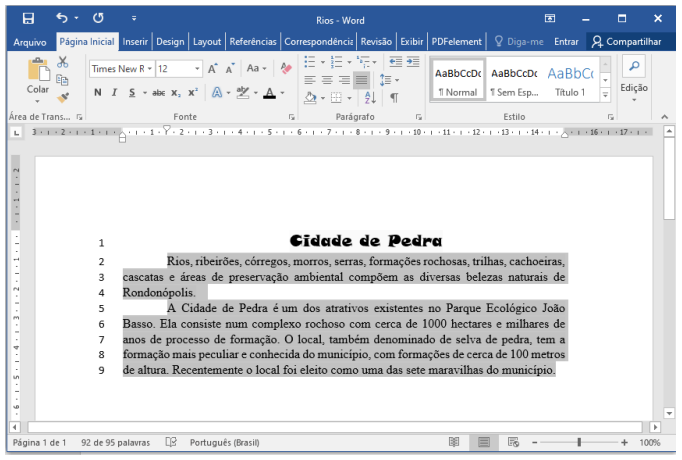

A figura abaixo apresenta um texto sendo editado no Microsoft Word 2016, com as linhas numeradas de 1 a 9.

Sobre a figura, analise as afirmativas.

I. O nome do arquivo salvo que está sendo editado é Cidade de Pedra.

II. A margem esquerda da página é 3 cm e o recuo esquerdo do texto selecionado (linhas 2 a 9) é 0 cm.

III. O recuo de primeira linha dos parágrafos selecionados (linhas 2 a 9) está ajustado para 1,5 cm e o recuo direito para 0 cm.

IV. O título do texto (linha 1) está formatado com fonte Times New Roman, tamanho 12 e alinhamento justificado.

V. O texto selecionado (linhas 2 a 9) possui 92 palavras e o nível de zoom de exibição do documento é de 100%.

Estão corretas as afirmativas

Sobre a figura, analise as afirmativas.

I. O nome do arquivo salvo que está sendo editado é Cidade de Pedra.

II. A margem esquerda da página é 3 cm e o recuo esquerdo do texto selecionado (linhas 2 a 9) é 0 cm.

III. O recuo de primeira linha dos parágrafos selecionados (linhas 2 a 9) está ajustado para 1,5 cm e o recuo direito para 0 cm.

IV. O título do texto (linha 1) está formatado com fonte Times New Roman, tamanho 12 e alinhamento justificado.

V. O texto selecionado (linhas 2 a 9) possui 92 palavras e o nível de zoom de exibição do documento é de 100%.

Estão corretas as afirmativas

Disciplina:

Noções de Informática

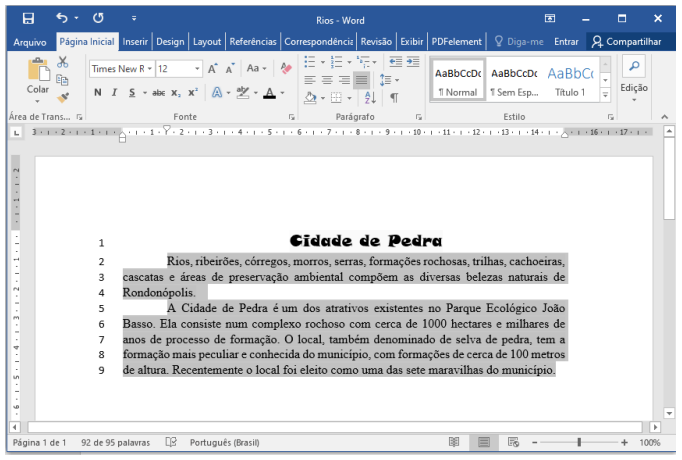

A figura abaixo apresenta uma tela do Explorador de Arquivos do Windows 10.

Sobre a figura, marque V para as afirmativas verdadeiras e F para as falsas.

( ) A pasta Educação é conteúdo (subpasta) da pasta Prefeitura de Roo, que, por sua vez, está localizada na raiz da unidade OS(C:).

( ) As pastas Administrativo, Financeiro e Segurança são conteúdos (subpastas) da pasta Saúde, sendo esta última, conteúdo (subpasta) da pasta Prefeitura de Roo.

( ) O arquivo Catálogo ocupa mais de 30,5 GB (gigabyte), enquanto que os outros três juntos ocupam menos de 250 KB (kilobyte) de espaço de armazenamento.

( ) Tanto a pasta Usuários quanto a pasta Windows possuem uma ou mais pastas (subpastas) em seus conteúdos.

( ) A pasta Administrativo possui quatro arquivos, dentre eles uma planilha do Microsoft Excel e dois documentos do Microsoft Word.

Assinale a sequência correta.

Sobre a figura, marque V para as afirmativas verdadeiras e F para as falsas.

( ) A pasta Educação é conteúdo (subpasta) da pasta Prefeitura de Roo, que, por sua vez, está localizada na raiz da unidade OS(C:).

( ) As pastas Administrativo, Financeiro e Segurança são conteúdos (subpastas) da pasta Saúde, sendo esta última, conteúdo (subpasta) da pasta Prefeitura de Roo.

( ) O arquivo Catálogo ocupa mais de 30,5 GB (gigabyte), enquanto que os outros três juntos ocupam menos de 250 KB (kilobyte) de espaço de armazenamento.

( ) Tanto a pasta Usuários quanto a pasta Windows possuem uma ou mais pastas (subpastas) em seus conteúdos.

( ) A pasta Administrativo possui quatro arquivos, dentre eles uma planilha do Microsoft Excel e dois documentos do Microsoft Word.

Assinale a sequência correta.

Disciplina:

Noções de Informática

Sobre códigos maliciosos (malware), preencha as lacunas com os termos pertinentes.

Códigos maliciosos são programas que executam ações danosas e atividades maliciosas. São muitas vezes chamados genericamente de I , mas existem diversos tipos com características próprias.

II é um tipo de código malicioso que torna inacessíveis os dados armazenados no dispositivo, geralmente usando criptografia, e exige pagamento de resgate para restabelecer o acesso ao usuário e não vazar os dados.

Keylogger, screenlogger, adware e stalkerware são tipos específicos de III , que são projetados para monitorar as atividades de um sistema e enviar as informações coletadas para terceiros.

O RAT (trojan de acesso remoto) permite a um atacante remoto acessar um dispositivo infectado de forma direta e interativa. Combina as características de IV e V .

Marque a alternativa que preenche corretamente as lacunas.

Códigos maliciosos são programas que executam ações danosas e atividades maliciosas. São muitas vezes chamados genericamente de I , mas existem diversos tipos com características próprias.

II é um tipo de código malicioso que torna inacessíveis os dados armazenados no dispositivo, geralmente usando criptografia, e exige pagamento de resgate para restabelecer o acesso ao usuário e não vazar os dados.

Keylogger, screenlogger, adware e stalkerware são tipos específicos de III , que são projetados para monitorar as atividades de um sistema e enviar as informações coletadas para terceiros.

O RAT (trojan de acesso remoto) permite a um atacante remoto acessar um dispositivo infectado de forma direta e interativa. Combina as características de IV e V .

Marque a alternativa que preenche corretamente as lacunas.