530 Questões de concurso encontradas

Página 61 de 106

Questões por página:

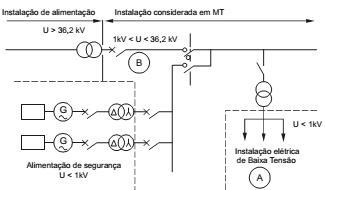

No esquema abaixo,

as letras A e B, respectivamente, estão aderentes às NBRs

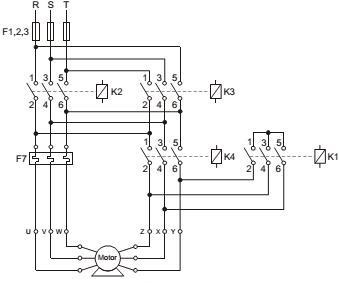

O esquema abaixo

representa um comando

I. Ao infectar um computador, um vírus pode alterar o modo como o sistema funciona, enviar um email fraudulento para uma lista de contatos, provocar travamentos e até reiniciá-lo repetidamente.

II. Uma das maneiras seguras de comunicação entre computadores é a utilização de programas de troca de mensagens instantâneas associada à confiabilidade de um bom software de antivírus instalado no computador.

III. Trojan horses são programas de computador que aparentam ser softwares úteis, mas na realidade comprometem a segurança do computador e causam muitos danos; propagam-se quando o usuário do computador abre inadvertidamente um programa, por pensar que a mensagem é proveniente de uma fonte segura.

Está correto o que se afirma em

I. A assinatura digital é um processo que utiliza um par de chaves criptográficas, geradas aleatoriamente por meio do uso da chave privada do destinatário, para assinar a mensagem de modo que somente ele consiga abri-la.

II. O Hash é um modelo matemático de uma mensagem qualquer, construído por meio de uma função unidirecional, o que garante que não se pode chegar à mensagem original partindo-se apenas dele.

III. Atualmente, os algoritmos mais usados para Hash são MD4, MD5, SHA-1 e SHA-2.

IV. A criptografia simétrica tem como objetivo embaralhar os dadps de uma mensagem qualquer, garantindo que ninguém poderá ler a mensagem, preservando, com isso, sua autenticidade.

Está correto o que consta APENAS em

A atuação integrada de equipamentos, tais como, firewalls, switches e roteadores aumentam a segurança da rede, diminuindo os riscos, por meio de utilização de políticas, regras, geração de logs, etc. Entretanto, esse nível pode ser melhor ainda quando ferramentas como IDS (Intrusion Detection System) e IPS (Intrusion Prevention System) são utilizadas. Nesse contexto, considere:

I. O IPS é um sistema de prevenção e proteção contra as intrusões e não apenas de reconhecimento e sinalização das intrusões, como a maior parte dos IDS.

II. O HIDS é um tipo de IDS instalado para alertar sobre ataques ocorridos aos ativos da rede, por meio do monitoramento das conexões de entrada para tentar determinar se alguma destas conexões pode ser uma ameaça.

III. Nas análises do tráfego da rede, o IDS tem como função verificar os padrões do sistema operacional e de rede, tais como, erros de logins, excesso de conexões e volume de dados trafegando no segmento de rede e ataques a serviços de rede.

Está correto o que se afirma APENAS em