Questões da prova:

FCC - 2015 - TRE-AP - Técnico Judiciário - Programação de Sistemas

limpar filtros

60 Questões de concurso encontradas

Página 4 de 12

Questões por página:

Questões por página:

Concurso:

TRE-AP

Disciplina:

Arquitetura de Software

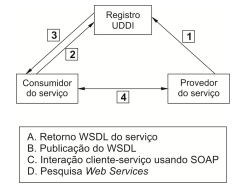

A arquitetura de web services pode ser descrita conforme a figura abaixo, que mostra os seus componentes. Estes componentes interagem entre si conforme indicam as atividades de A a D.

A correta associação entre as interações de 1 a 4 e as atividades de A a D é apresentada em:

Concurso:

TRE-AP

Disciplina:

Arquitetura de Software

Para o desenvolvimento de aplicativos para dispositivos móveis baseados em Android são utilizados elementos básicos, sobre os quais é INCORRETO afirmar:

Concurso:

TRE-AP

Disciplina:

Segurança da Informação

XSS é a mais predominante falha de segurança em aplicações web, que ocorre quando uma aplicação inclui os dados fornecidos pelo usuário na página (enviados ao navegador) sem a validação ou filtro apropriado desse conteúdo. Os três tipos conhecidos de falhas XSS são Persistente, Refletido e

Concurso:

TRE-AP

Disciplina:

Segurança da Informação

Considere os cenários I e II.

I. Um site não usa SSL em todas as páginas autenticadas. O atacante simplesmente monitora o tráfego de rede (como uma rede wireless aberta), e rouba o cookie de sessão do usuário. O atacante então reproduz este cookie e sequestra a sessão do usuário, acessando dados privados do mesmo.

II. O banco de dados de senhas dos usuários usa hashes simples (unsalted) para armazenar as senhas de todos. Uma falha de upload de arquivos permite que um atacante recupere o arquivo de senhas. Todos os hashes simples poderão ser expostos através de uma rainbow table de hashes pré-calculados.

Os cenários I e II podem expor uma aplicação a riscos conhecidos como

I. Um site não usa SSL em todas as páginas autenticadas. O atacante simplesmente monitora o tráfego de rede (como uma rede wireless aberta), e rouba o cookie de sessão do usuário. O atacante então reproduz este cookie e sequestra a sessão do usuário, acessando dados privados do mesmo.

II. O banco de dados de senhas dos usuários usa hashes simples (unsalted) para armazenar as senhas de todos. Uma falha de upload de arquivos permite que um atacante recupere o arquivo de senhas. Todos os hashes simples poderão ser expostos através de uma rainbow table de hashes pré-calculados.

Os cenários I e II podem expor uma aplicação a riscos conhecidos como

Concurso:

TRE-AP

Disciplina:

Programação

Considere a instrução abaixo em uma aplicação Java: ![]()

Se um atacante modificar o valor do parâmetro id em uma requisição do seu navegador para enviar ' or '1'='1 estará ocorrendo